Ņemot vērā šī brīža saspīlēto ģeopolitisko situāciju Eiropā un nesenos kiberuzbrukumus Ukrainas valdības resursiem, CERT.LV ir apkopojusi ieteikumus Latvijas publiskā un privātā sektora iestādēm un uzņēmumiem. Ieteikumi izceļ tos kiberdrošības jautājumus, kuru pārvaldībai šobrīd vajadzētu pievērst pastiprinātu uzmanību, kā arī atgādina par kiberdrošības labās prakses pamatprincipiem.

1. Programmatūras atjauninājumi

Svarīgi sekot programmatūras atjauninājumiem un uzstādīt tos nekavējoties. Pat viena nokavēta diena var būt kritiska.

2. VPN vārtejas un tīkla segmentācija

► Ieteicams novērot VPN pieslēgumus un gadījumos, kad tiek reģisrēts sekmīgs pieslēgums no ārvalstu vai netipiskiem tīkliem, uzskatīt to par incidentu.

► Svarīgi, lai VPN tīkla savienojumi ir veidoti ar darba vajadzībām atbilstošām piekļuves tiesbām un tīkla segmentāciju. Nedrīkst pieļaut konfigurāciju, kurā ir iespējams nekontrolēti piekļūt visam organizācijas korporatīvajam tīklam un jebkurai iekšējai sistēmai tikai ar sekmīgu VPN savienojumu, bez papildus tīkla līmeņa ierobežojumiem.

► Ierobežot piekļuvi sistēmām tikai no Latvijas IP adrešu apgabaliem, ja to pieļauj sistēmas lietojums. Latvijas IP adrešu saraksts pieejams šeit: https://www.nic.lv/lix

3. Daudzfaktoru autentifikācija

► Obligāti jāievieš un jāizmanto daudzfaktoru autentifikācija – jebkur, kur tas ir iespējams. Tas attiecas arī uz VPN servisu un jebkuru tīmekļa saskarni, kura pieejama publiskā interneta tīklā. Arī iestāžu sociālo tīklu kontiem jābūt aizsargātiem ar daudzfaktoru autentifikāciju. Jābūt izstrādātai konta atgūšanas procedūrai, kuru pielietot incidenta gadījumā. Kā arī jāpārskata sociālo tīklu administrēšanas politika – un jānoņem administratora / redaktora tiesības tiem darbiniekiem, kas iestādē vairs nestrādā.

4. Tīmekļvietņu aizsardzība

► Svarīgi veikt regulāru atjauninājumu un drošības ielāpu uzstādīšanu servera sistēmām un visam programmnodrošinājumam. Populārākajām atvērtā koda satura vadības sistēmām (Drupal, WordPress) atjauninājumu uzstādīšanu automātiski nodrošina ražotājs, bet par to sekmīgu uzstādīšanu vienmēr ieteicams pārliecināties. Vēlams izvairīties no trešo pušu izstrādātu spraudņu lietošanas (CMS plugins), jo to atjauninājumus un drošību nepārvalda satura vadības sistēmas ražotājs.

► Satura vadības sistēmas administratīvajai daļai (admin panelim) pēc iespējas vairāk jāierobežo piekļuve. Jāiespējo daudzfaktoru autentifikācija. Jāierobežo tīkli, no kuriem iespējams pieslēgties administratīvajai daļai, kā arī jāuzrauga privilēģētie konti (tajā skaitā administratoru konti).

► Valsts un pašvaldību iestāžu tīmekļvietnēm un publiskā tīklā pieejamām informācijas sistēmām jāveic regulāri ielaušanās testi un drošības auditi, jānovērš nepilnības.

► Paugstinātas drošības klasifikācijas (MK422) sistēmas jāuztur tādā infrastruktūrā, kura nodrošina pārbaudītu aizsardzību pret pārslodzes un sistēmas lietojuma uzbrukumiem (DDoS & Application layer attacks). Valsts pārvaldes iestādēm šādu pakalpojumu nodrošina Latvijas Valsts radio un televīzijas centrs (LVRTC), taču arī lielākie Latvijas datu centru un mitināšanas pakalpojumu sniedzēji piedāvā līdzīgus pakalpojumus.

5. Novērotie un ar augstāku ticamību iespējamie turpmākie uzbrukumi

► Krievijas un Baltkrievijas kiberuzbrucēju grupas ielaušanos IT sistēmās veic savlaicīgi, vēl pirms acīmredzamas saspīlejuma eskalācijas un ārēji pamanāmu kiberuzbrukumu veikšanas. Arī Ukrainā pieredzēto kiberuzbrukumu sekas ir ilglaicīgas plānošanas un sabotāžas rezultāts. Tas kārtējo reizi apliecina, ka IKT infrastruktūras drošībai ir jāseko savlaicīgi un nepārtraukti jātiecās to uzlabot, lai nav jārisina krīzes situācija brīdī, kad tas jau ir par vēlu un ar smagākām sekām.

► Uzbrukumi valsts pārvaldes iestāžu tīmekļvietnēm visbiežāk tiek realizēti izmantojot jau publiski zināmas ievainojamības satura vadības sistēmās. Ukrainas gadījumā uzbrukumiem tika pakļauta satura vadības sistēma OctoberCMS, kura plaši tika pielietota Ukrainas valsts pārvaldes iestādēs. CERT.LV rīcībā esošā informācija liecina, ka OctoberCMS satura vadības sistēma Latvijā netiek plaši izmantota, taču šie paši riski attiecas uz visām satura vadības sistēmām, tajā skaitā populārajām Drupal, WordPress un citām, tāpēc savlacīga atjauninājumu veikšana un papildu aizsardzība ir obligāta.

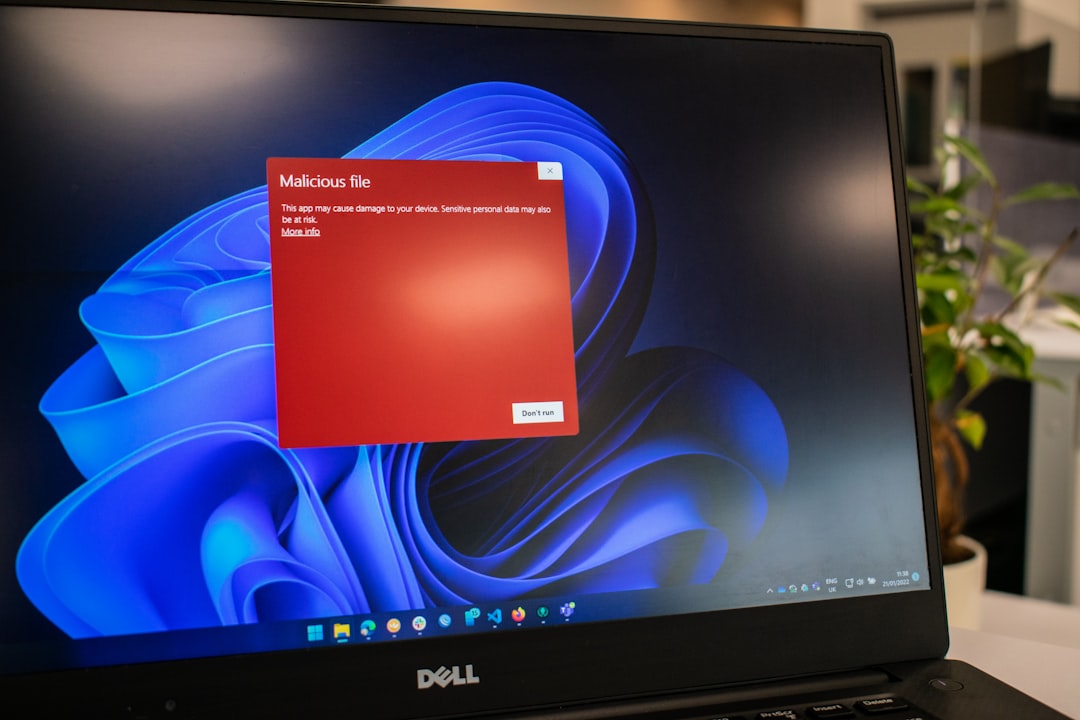

► Uzbrukumi ar destruktīviem šifrējošiem / datu iznīcināšanas vīrusiem (WhisperGate). Arī šie uzbrukumi, kuri mērķēti pret valsts pārvaldes iestāžu iekštīkliem (ar augstu ticamību), tiek plānoti un realizēti savlaicīgi. Tas nozīmē, ka uzbrucējs ir kompromitējis mērķa iestādes tīklu jau iepriekš, taču uzbrukuma fakts ir pamanīts tikai brīdī, kad uzbrucējs uzsāk destruktīvas darbības. Šāda uzbrukuma agrīnās fāzes ir iespējams identificēt ar CERT.LV agrās brīdināšanas sistēmas starpniecību, kuras uzstādīšanai acinām pieteikties valsts un pašvadību iestādes, kā arī pamatpakalpojumu un digitālo pakalpojumu sniedzējus. Aktīvai aizsardzībai iesakām izmantot CERT.LV DNS ugunsmūra pakalpojumu. Ar šī pakalpojuma uzstādīšanas instrukcijām aicinām iepazīties šeit: https://dnsmuris.lv

► Uzbrukumi, kas paredz piegādes ķēdes kompromitēšanu. Šajā gadījumā īpaši svarīgi pievērst uzmanību tam, kā tiek pārvaldīta trešo pušu programmatūras un informācijas sistēmu lietošana un atjauninājumu verifikācija. Uzbrukumiem varētu tikt pakļautas:

- dokumentu vadības sistēmas;

- monitoringa sistēmas;

- grāmatvedības un noliktavu uzskaites sistēmas;

- veselības aprūpes atbalsta sistēmas valsts un privātā sektorā.

6. Iekārtu drošība

► Nodrošināt pareizu ugunsmūra konfigurāciju darba iekārtā, gadījumos, kad darbinieks strādā attālināti. Tā, lai iekārta nebūtu pieejama no publiskā interneta (it īpaši, izmantojot tādas attālinātās pārvaldības programmas kā RemoteDesktop u.c). Pretējā gadījumā, kompromitējot publiski pieejamu servisu, uzbrucējam var tikt nodrošināta piekļuve pie korporatīvā tīkla.

► Darba iekārtām nodrošināt interneta plūsmu tikai caur uzticamu korporatīvo VPN tuneli, jo šādā veidā tiek iesaistītas uzņēmuma / iestādes aizsardzības sistēmas (IPS/Firewall/u.c).

► Uz darba iekārtu jāatiecina visas korporatīvā tīkla drošības prasības, arī strādājot no mājām.

► Arī attālinātā darba veicēja mājas interneta pieslēguma maršrutētājam (rūterim) regulāri ir jāveic atjauninājumi, ja tādi ir pieejami, un jāpārliecinās par tā drošu konfigurāciju, konsultējoties ar savu interneta pakalpojumu sniedzēju.

7. Rezerves kopijas

► Pārliecināties, ka svarīgiem datiem, sistēmu un iekārtu konfigurācijām tiek veidotas rezerves kopijas.

► Vismaz vienai kopijai jābūt bezsaistē – uz ārēja, no tīkla atvienota diska, vai tādai, kura nav modificējama no potenciāli kompromitētā tīkla vai iekārtām.

► Jāšifrē rezerves kopijas, kuras atrodas ārpus iestādes infrastruktūras. Atšifrēšanas atslēgas pieejamas vismaz diviem iestādes darbiniekiem un tiek droši glabātas.

► Pārliecināties, ka no rezerves kopijām var atjaunot nepieciešamos datus un noskaidrot, cik ilgs laiks tam nepieciešams.

8. Inventarizācija

► Pārskatīt iestādē esošās informācijas sistēmas, iekārtas, servisus un programmnodrošinājumu.

► Pārliecināties, ka tām ir nozīmētas par drošību atbildīgās personas, un tās veic savus pienākumus.

► Izslēgt vai izolēt nezināmās vai neuzturētās sistēmas, un nodrošināt spēju identificēt jaunu, nesankcionētu iekārtu parādīšanos pārvaldītajā tīklā.

► Pārliecināties, ka pārvaldītajā IKT infrastruktūrā tiek uzkrāti auditācijas pieraksti (žurnālfaili) pietiekamā apjomā un tie pieejami tik ilgi, lai būtu iespējama detalizēta incidenta izmeklēšana vismaz 12 mēnešu periodā.

IESNIEGT

IESNIEGT