GitHub lietotāji 2023. gadā nejauši atklājuši 12,8 miljonus autentifikācijas datus. Vairāk nekā 3 miljoniem nonākot publiskās krātuvēs (repositories).

Šo apgalvo GitGuardian kiberdrošības eksperti, kuri izsūtīja 1,8 miljonus bezmaksas e-pasta brīdinājumus tiem, kuri nopludinājuši datus. Taču tikai 1,8% no tiem, ar kuriem sazinājās, ātri rīkojās, lai labotu kļūdu.

Publiskajā vidē nonākušie dati ietver kontu paroles, API atslēgas, TLS/SSL sertifikātus, šifrēšanas atslēgas, mākoņpakalpojumu akreditācijas datus, OAuth žetonus un citus sensitīvus datus. Šī informācija trešajām personām var nodrošināt neierobežotu piekļuvi dažādiem privātiem resursiem un pakalpojumiem, izraisot datu aizsardzības pārkāpumus un finansiālus zaudējumus.

2023. gada Sophos ziņojumā uzsvērts, ka 50% no visiem pirmajā pusgadā reģistrētajiem uzbrukumiem galvenais cēlonis bija kompromitēti akreditācijas dati. Tam sekoja ievainojamības izmantošana, kas bija uzbrukuma metode 23% gadījumu.

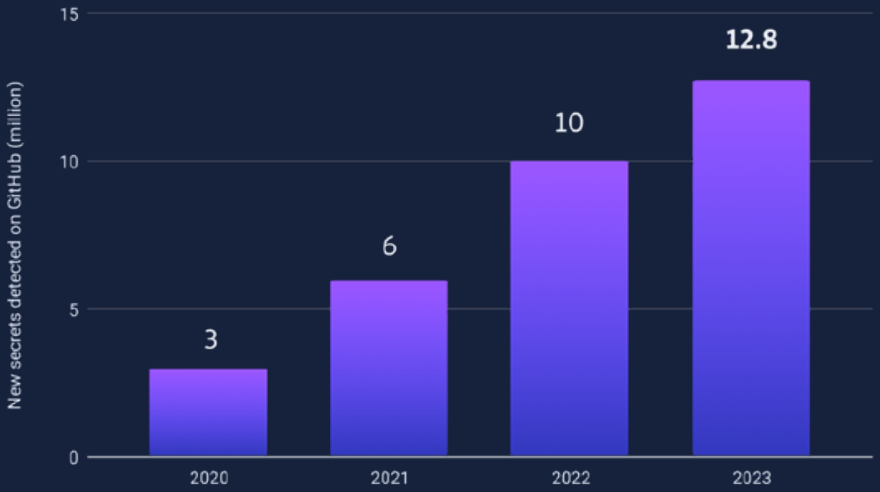

GitGuardian apgalvo, ka pasaulē populārākās koda mitināšanas un sadarbības platformas GitHub sensitīvo datu publicēšana kopš 2020. gada ir piedzīvojusi negatīvu tendenci.

2023. gadā visvairāk noslēpumu noplūda valstīs kā Indija, ASV, Brazīlija, Ķīna, Francija, Kanāda, Vjetnama, Indonēzija, Dienvidkoreja un Vācija.

Nozares, kurās noplūda visvairāk datu, saraksta augšgalā ir IT nozare ar 65,9%, tai seko izglītība ar ievērojamiem 20,1%, bet visi pārējie sektori kopā (zinātne, mazumtirdzniecība, ražošana, finanses, valsts pārvalde, veselības aprūpe, izklaide, transports) veido 14%.

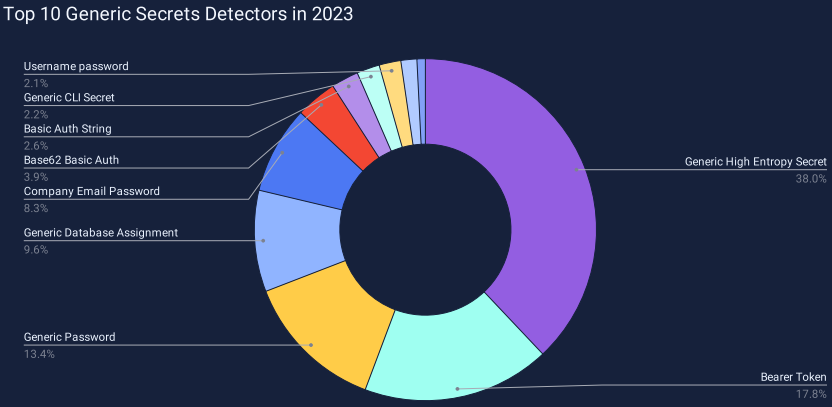

GitGuardian vispārīgie detektori, kas 2023. gadā noteica aptuveni 45% no visiem uzņēmuma atklātajiem datiem, ir analizēti šādi:

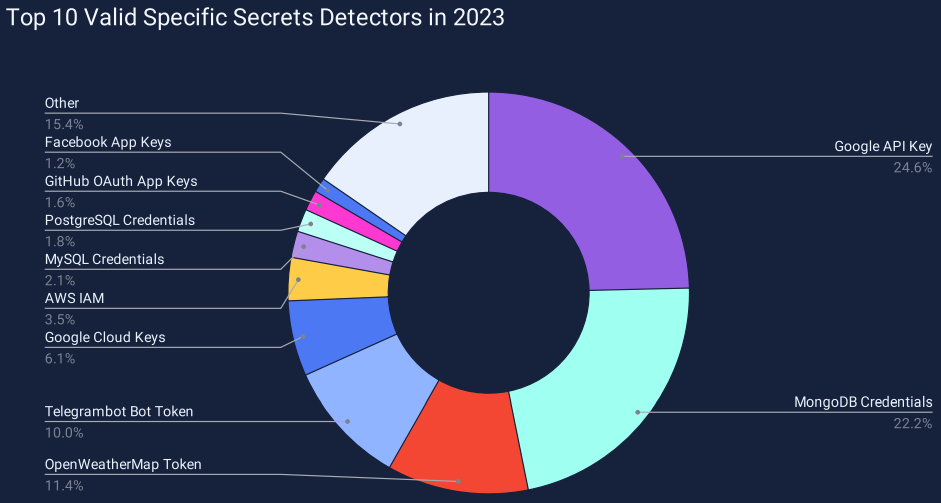

Īpašie detektori, kas var identificēt un sadalīt noplūdušos datus konkrētās kategorijās, norāda uz masveida Google API un Google Cloud atslēgu, MongoDB akreditācijas datu, OpenWeatherMap un Telegram botu žetonu, MySQL un PostgreSQL akreditācijas datu, kā arī GitHub OAuth atslēgu atklāšanu.

2,6% no atklātajiem datiem tiek atsaukti pirmās stundas laikā, bet 91,6% paliek spēkā pat pēc piecām dienām. Tas ir brīdis, kad GitGuardian pārtrauc uzraudzīt to statusu.

Riot Games, GitHub, OpenAI un AWS, šķiet, ir labākie reaģēšanas mehānismi, kas palīdz atklāt sliktus ierakstus un labot situāciju.

mākslīgā intelekta tendence

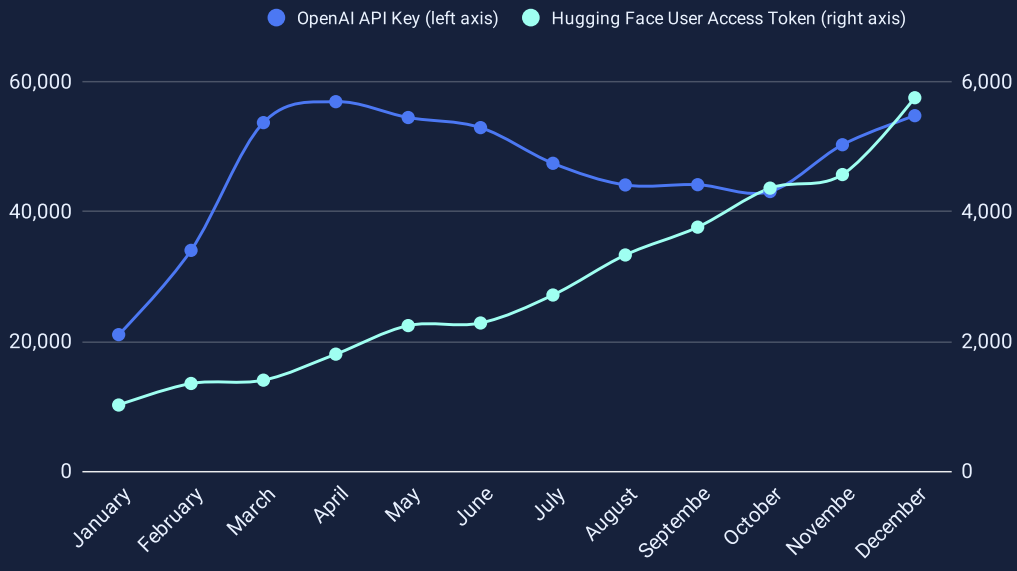

Ģeneratīvā mākslīgā intelekta (MI) rīki 2023. gadā turpināja strauji augt, un to atspoguļo arī pagājušajā gadā GitHub vietnē atklāto būtisko sensitīvo datu skaits.

GitGuardian novēroja milzīgu OpenAI API atslēgu noplūdes pieaugumu – 1212 reizes – salīdzinot ar 2022. gadu. Vidēji mēnesī tika nopludinātas 46 441 API atslēgas, sasniedzot lielāko datu pieaugumu ziņojumā.

OpenAI ir pazīstama ar tādiem produktiem kā ChatGPT un DALL-E, kas ir plaši izmantoti ne tikai tehnoloģiju kopienā. Daudzi uzņēmumi un darbinieki ChatGPT prompts ievada sensitīvu informāciju, un šo atslēgu atklāšana ir ārkārtīgi riskanta.

MI modeļu atvērtā koda krātuvē HuggingFace strauji pieauga noplūdušo datu skaits, kas ir tieši saistīts ar tās augošo popularitāti MI pētnieku un izstrādātāju vidū.

Arī citos MI pakalpojumos, piemēram, Cohere, Claude, Clarifai, Google Bard, Pinecone un Replicate, bija datu noplūdes, tikai daudz zemākā līmenī.

Lai gan tiem, kas izmanto MI pakalpojumus, ir labāk jāaizsargā savi autentifikācijas dati, GitGuardian norāda, ka šīs tehnoloģijas var izmantot arī datu noplūdes atklāšanai un aizsardzībai.

GitGuardian apgalvo, ka lielie valodas modeļi (LLM – large language models) var palīdzēt klasificēt noplūdušos datus ātri un ar mazāku kļūdaini pozitīvu rezultātu skaitu.

Tomēr milzīgais darbības mērogs, izmaksu un laika resursi, kā arī identifikācijas efektivitāte ir ierobežojoši faktori, kas vismaz pagaidām apgrūtina šādus centienus.

IESNIEGT

IESNIEGT